WordPress 安全防護的核心在於「分層防禦」——沒有單一外掛能解決所有問題,你需要從登入、檔案、主機到雲端層層堆疊。這篇指南涵蓋 10 個基礎強化步驟、4 款安全外掛實測比較、備份災難復原 SOP,以及企業級防護架構的完整建議。

內容目錄

ToggleWordPress 安全威脅全景:你的網站正面對哪些風險?

先講一個常見誤解:「WordPress 不安全」。這句話對也不對。WordPress 驅動全球超過 43% 的網站,這代表它是駭客眼中投資報酬率最高的目標——一個漏洞可以同時攻擊數百萬個網站。但 WordPress 核心程式碼本身經過嚴謹的安全審查,真正的問題出在使用者的設定與維護習慣。

根據 Wordfence 的公開統計,WordPress 安全事件的來源分佈大致如下:

超過一半的安全事件來自外掛漏洞,這也是為什麼「外掛管理」會是本文反覆強調的重點。

常見攻擊類型

台灣站長最常遇到的攻擊類型包括:

- 暴力破解登入:自動化程式每秒嘗試數百組帳密,針對 wp-admin 登入頁面

- SQL 注入:透過表單或 URL 參數注入惡意資料庫指令,竊取會員資料

- XSS 跨站腳本:在留言區或表單植入惡意 JavaScript,劫持訪客瀏覽器

- 惡意外掛後門:看似正常的外掛內藏後門程式,讓駭客隨時進出你的網站

- DDoS 分散式阻斷攻擊:大量假流量癱瘓伺服器,讓網站完全無法存取

台灣站長最常犯的三大疏失

台灣站長最常犯的安全疏失:

- 長期不更新核心與外掛:很多站長怕更新會「弄壞網站」,結果放著已知漏洞不修補

- 使用弱密碼或共用帳號:admin/admin123 這種組合,暴力破解程式幾秒就能攻破

- 安裝來路不明的外掛或主題:從非官方來源下載的「免費」付費主題,高機率內含後門

舉個真實情境:一個台灣中小型電商網站使用了一款超過兩年未更新的表單外掛,駭客透過該外掛的已知漏洞植入惡意程式,將所有結帳頁面的信用卡資訊轉發到第三方伺服器。站長直到收到客戶投訴才發現,此時已有超過 200 筆交易資料外洩。這類事件的修復成本通常在 NT$50,000 以上,還不包含商譽損失。

WordPress 安全基礎設定:10 個立即可做的強化步驟

以下 10 個步驟不需要你是技術專家,大部分在 30 分鐘內就能完成。以下按「登入安全」「核心與外掛管理」「檔案與資料庫層」三個面向分類。

更改預設登入網址

WordPress 預設的登入頁面是 /wp-admin 和 /wp-login.php,全世界的駭客都知道。把登入網址改成自訂路徑(例如 /my-secret-login),可以直接讓大部分自動化攻擊工具失效。

使用 WPS Hide Login 外掛,安裝後在「設定 → 一般」底部就能修改登入路徑,整個過程不到 2 分鐘。

實測過一個部落格網站,更改登入路徑後,暴力破解嘗試次數從每日 300 次直接降到 0。這是投資報酬率最高的單一安全措施。

啟用雙重驗證與限制登入失敗次數

即使密碼被猜中,雙重驗證(2FA)也能擋下入侵。推薦使用 Google Authenticator 或 Authy 搭配 WP 2FA 外掛。同時設定登入失敗 5 次後鎖定 IP 30 分鐘,用 Limit Login Attempts Reloaded 外掛即可實現。

停用 XML-RPC 與不必要的 REST API 端點

XML-RPC 是 WordPress 的遠端發文介面,但也是暴力破解的另一個入口。如果你不使用 Jetpack 或行動裝置發文,直接在 .htaccess 加入以下規則停用它:

<Files xmlrpc.php>

Order Deny,Allow

Deny from all

</Files>

REST API 方面,建議停用使用者列舉端點(/wp-json/wp/v2/users),避免駭客輕易取得你的管理員帳號名稱。

自動更新策略

WordPress 核心的小版本更新(安全修補)預設就是自動的,不要關掉它。外掛和主題的更新策略建議:

- 核心:小版本自動更新,大版本手動更新(先在測試環境驗證)

- 外掛:安全類外掛設為自動更新,其他外掛每週手動檢查一次

- 主題:使用中的主題每月檢查更新,未使用的主題直接刪除

移除未使用的外掛與主題

這是最容易被忽略的步驟。「停用」不等於「安全」——停用的外掛檔案仍然存在於伺服器上,駭客可以直接存取其中的漏洞程式碼。規則很簡單:不用的就刪掉。保留一個預設主題(如 Twenty Twenty-Four)作為備用即可。

修改資料庫前綴

WordPress 預設的資料庫表格前綴是 wp_,SQL 注入攻擊通常會針對這個前綴。在安裝時就改成自訂前綴(如 xk7_)是最簡單的做法。如果網站已上線,可以用 Brozzme DB Prefix 外掛修改,但務必先做完整備份。

wp-config.php 與 .htaccess 權限設定

這兩個檔案是 WordPress 最核心的設定檔,權限設定錯誤等於把鑰匙插在門上:

## wp-config.php 建議權限

chmod 600 wp-config.php

## .htaccess 建議權限

chmod 644 .htaccess

600 表示只有檔案擁有者可以讀寫,644 表示擁有者可讀寫、其他人只能讀取。如果你的主機環境不支援 600,至少設為 644。

停用檔案編輯器

WordPress 後台內建的主題/外掛編輯器讓你直接修改 PHP 檔案——這也代表駭客一旦取得管理員權限,就能直接植入惡意程式碼。在 wp-config.php 加入一行即可停用:

define('DISALLOW_FILE_EDIT', true);

10 個步驟總覽

| 步驟 | 難度 | 需要外掛 | 預估時間 |

|---|---|---|---|

| 更改登入網址 | 簡單 | 是(WPS Hide Login) | 2 分鐘 |

| 啟用 2FA | 簡單 | 是(WP 2FA) | 5 分鐘 |

| 限制登入失敗次數 | 簡單 | 是(Limit Login Attempts) | 3 分鐘 |

| 停用 XML-RPC | 中等 | 否(修改 .htaccess) | 5 分鐘 |

| 設定自動更新策略 | 簡單 | 否 | 5 分鐘 |

| 移除未使用外掛/主題 | 簡單 | 否 | 10 分鐘 |

| 修改資料庫前綴 | 中等 | 建議用外掛 | 10 分鐘 |

| 設定檔案權限 | 中等 | 否(FTP/SSH) | 5 分鐘 |

| 停用檔案編輯器 | 簡單 | 否 | 1 分鐘 |

| 加入安全標頭(Security Headers) | 中等 | 否(修改 .htaccess) | 10 分鐘 |

完成以上 10 個步驟,你的 WordPress 網站安全性已經超過 90% 的同類網站。接下來看如何用安全外掛進一步強化防護。

WordPress 安全外掛比較:哪一款最適合你?

安全外掛是 WordPress 安全設定中最重要的一環,但選錯外掛反而會拖慢網站速度或產生衝突。以下從四個維度評估:

- 功能完整性:防火牆、惡意軟體掃描、登入防護是否齊全

- 效能影響:外掛本身會消耗多少伺服器資源

- 更新頻率:安全外掛必須跟上最新威脅,更新越頻繁越好

- 支援品質:出事時能不能快速獲得技術支援

Wordfence Security

Wordfence 是全球安裝量最大的 WordPress 安全外掛,核心功能是「端點防火牆 + 惡意軟體掃描」雙引擎。防火牆直接在 WordPress 層攔截惡意請求,惡意軟體掃描器會比對核心檔案、主題和外掛的完整性。

免費版已經非常實用,包含基本防火牆規則和每 72 小時一次的惡意軟體掃描。Premium 版(約 NT$3,200/年)的主要差異是即時防火牆規則更新(免費版延遲 30 天)和即時 IP 黑名單。

適合對象:中小型網站、使用共享主機或 VPS 自架的站長。

注意事項:Wordfence 的掃描功能會消耗較多伺服器資源,如果你的主機規格較低,建議將掃描排程設在流量低峰時段。

Sucuri Security

Sucuri 的架構與 Wordfence 完全不同——它採用雲端 WAF(Web Application Firewall),所有流量先經過 Sucuri 的伺服器過濾,乾淨的流量才會到達你的主機。這代表惡意請求根本不會碰到你的伺服器,效能影響幾乎為零。

Sucuri 最大的賣點是「網站清除服務」——如果你的網站已經被駭,付費方案包含專業團隊幫你清除惡意程式並修復網站。Basic 方案約 NT$6,400/年,包含 WAF + 惡意軟體清除。

適合對象:有電商交易、需要 SLA 保障的網站,或已經被駭需要救援的站長。

iThemes Security(現更名 Solid Security)

Solid Security 的特色是「30+ 安全強化項目一鍵設定」,介面設計對新手非常友善。它會引導你逐步完成登入保護、檔案變更偵測、資料庫備份等設定,不需要理解技術細節。

免費版涵蓋大部分基礎功能,Pro 版(約 NT$2,600/年)增加惡意軟體掃描和雙重驗證。

適合對象:不熟悉技術的站長、需要快速部署安全防護的新網站。

All In One WP Security & Firewall

這是唯一完全免費且功能齊全的選項。最大特色是視覺化的「安全評分儀表板」,用分數告訴你目前的安全等級,並建議下一步該做什麼。

功能涵蓋登入鎖定、檔案權限檢查、基本防火牆規則、垃圾留言防護等。缺點是沒有惡意軟體掃描功能,需要搭配其他工具使用。

適合對象:預算有限的個人站長、部落格網站。

四款外掛比較表

| 功能 | Wordfence | Sucuri | Solid Security | All In One WP Security |

|---|---|---|---|---|

| 防火牆類型 | 端點(本機) | 雲端 WAF | 端點(本機) | 端點(基礎規則) |

| 惡意軟體掃描 | ✅ | ✅ | ✅(Pro) | ❌ |

| 雙重驗證 | ✅ | ❌(需搭配) | ✅ | ✅ |

| 備份功能 | ❌ | ❌ | ✅(資料庫) | ❌ |

| 免費版實用性 | 高 | 低(僅監控) | 中 | 高 |

| 效能影響 | 中~高 | 極低 | 低 | 低 |

| 年費(NT$) | 免費 / 3,200 | 6,400 起 | 免費 / 2,600 | 完全免費 |

實務建議:如果你的網站流量已經成長到每月超過 10 萬次瀏覽,從 All In One 升級到 Sucuri 或考慮託管主機方案是合理的投資。一個企業網站的決策過程——初期用 All In One 免費方案,當月流量突破 15 萬後,外掛層防火牆開始影響頁面載入速度,最終改用 Sucuri 雲端 WAF,載入時間反而比裝外掛前更快。

SSL、備份與災難復原:被攻擊後你能多快恢復?

安全防護做得再好,也不能保證 100% 不被入侵。真正的安全策略必須包含「被駭之後怎麼辦」。

SSL 憑證設定與強制 HTTPS

SSL 憑證是網站安全的基礎門檻。它加密瀏覽器與伺服器之間的所有傳輸資料,防止中間人攻擊竊取使用者的帳密或信用卡資訊。

大部分主機商都提供免費的 Let’s Encrypt SSL 憑證,設定後在 WordPress 後台的「設定 → 一般」將網站網址改為 https://,再搭配 Really Simple SSL 外掛處理混合內容問題即可。

如果你經營電商網站,可以考慮付費的 EV(Extended Validation)憑證,瀏覽器會顯示公司名稱,增加消費者信任感。

備份策略:3-2-1 原則

備份是你的最後一道防線。遵循 3-2-1 原則:

- 3 份備份副本

- 2 種不同的儲存媒介(例如主機 + 雲端硬碟)

- 1 份存放在異地(例如 Google Drive 或 Dropbox)

推薦的備份外掛:

- UpdraftPlus:免費版就支援排程備份到 Google Drive、Dropbox 等雲端空間,還原操作也很直覺

- BackWPup:適合需要備份到 FTP 或 Amazon S3 的進階使用者

備份頻率建議:

- 電商/會員網站:每日自動備份

- 企業官網:每週自動備份

- 個人部落格:每月自動備份 + 發文後手動備份

網站被入侵後的緊急處理 SOP

如果你發現網站出現異常(被植入廣告、被 Google 標記為不安全、後台無法登入),按照以下 5 步驟處理:

步驟 1:隔離——立即啟用維護模式,更改所有管理員密碼、FTP 密碼、資料庫密碼。如果可以,暫時將網站下線。

步驟 2:掃描——使用 Wordfence 或 Sucuri 的惡意軟體掃描功能,找出所有被竄改的檔案。也可以用 Sucuri 的免費線上掃描工具 SiteCheck 做初步檢測。

步驟 3:清除——刪除所有惡意程式碼,移除可疑的外掛和主題。如果不確定哪些檔案被竄改,用官方版本的 WordPress 核心檔案覆蓋。

步驟 4:還原——如果有乾淨的備份,直接還原是最快的方式。還原後再次掃描確認沒有殘留惡意程式。

步驟 5:強化——更新所有軟體到最新版本,啟用 WAF,檢查並移除不必要的使用者帳號,實施本文提到的所有基礎安全設定。

一個沒有備份的網站在遭受勒索軟體攻擊後,可能面臨的損失:請專業團隊清除惡意程式 NT$30,000-80,000、網站停機期間的營收損失(電商網站每天可能損失數萬元)、客戶資料外洩的法律責任與商譽損害。相比之下,一個備份外掛每年的成本不到 NT$3,000。

進階防護:WAF、DDoS 防禦與企業級安全架構

完成基礎設定和安裝安全外掛後,如果你的網站承載重要業務(電商、會員系統、企業官網),還需要考慮更高層級的防護。

什麼是 WAF?與外掛防火牆的差異

WAF(Web Application Firewall)專門過濾針對網頁應用程式的惡意流量。關鍵差異在於「防護位置」:

- 外掛層防火牆(如 Wordfence):惡意請求已經到達你的伺服器,由 PHP 層攔截。優點是設定簡單,缺點是仍然消耗伺服器資源。

- 雲端 WAF(如 Cloudflare、Sucuri):惡意請求在到達你的伺服器之前就被攔截。優點是零伺服器負擔,缺點是需要修改 DNS 設定。

- 主機層防護(如託管主機內建):在雲端主機基礎設施層面直接過濾,是最底層也最有效的防護。

DDoS 攻擊防護策略

DDoS 攻擊用大量假流量癱瘓你的伺服器,讓正常訪客無法存取網站。這不是外掛能解決的問題——你需要在流量到達伺服器之前就過濾掉它。

Cloudflare 的免費方案提供基本的 DDoS 緩解,對大部分中小型網站已經足夠。設定方式是將域名的 DNS 指向 Cloudflare,所有流量會先經過他們的全球網路過濾。

對於企業級網站,需要更進階的 CDN + 流量清洗服務,這通常由託管主機商或專業安全服務商提供。

惡意軟體掃描與自動清除

惡意軟體掃描分為兩個層級:

- 外掛層掃描(Wordfence、Sucuri 外掛):比對 WordPress 核心檔案、主題和外掛的完整性,找出被竄改的檔案

- 伺服器層掃描:在作業系統層面掃描所有檔案,能偵測到外掛層看不到的 rootkit 和後門程式

建議設定每週至少一次的自動掃描排程,電商網站建議每日掃描。

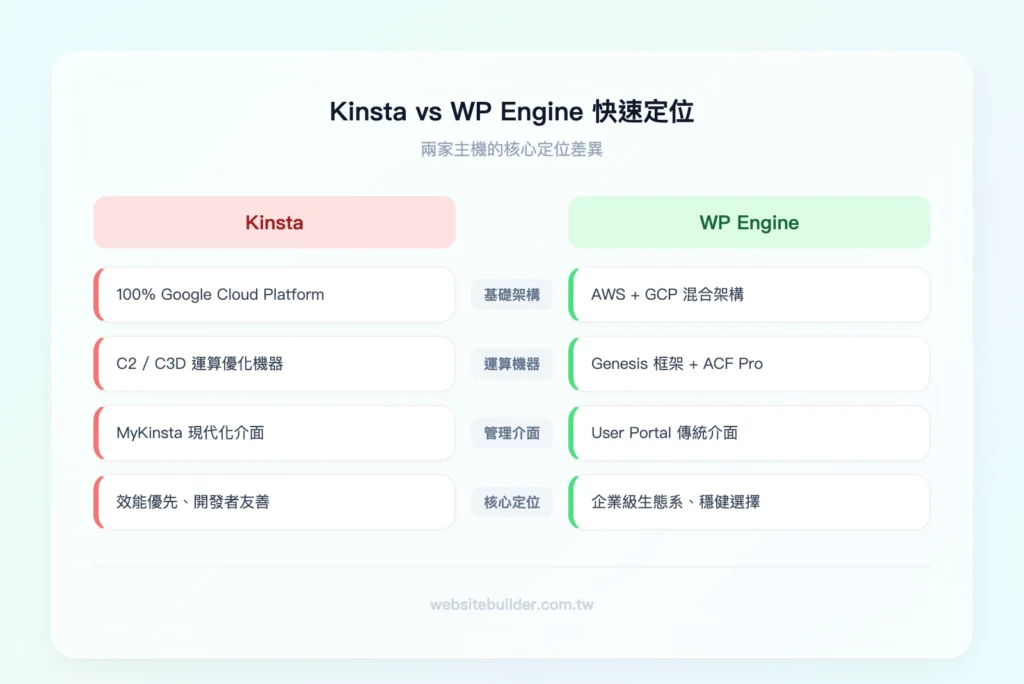

Kinsta 的企業級安全架構

如果你不想自己堆疊這些安全層,選擇一個安全架構完善的託管主機是最省心的方案。Kinsta 是評測團隊測試過的託管 WordPress 主機中,安全功能最完整的選項之一:

- 內建 Cloudflare 整合:所有 Kinsta 方案都包含企業級 Cloudflare 整合,提供 DDoS 防護和雲端 WAF,不需要額外設定

- 免費 SSL + 自動更新:Let’s Encrypt SSL 憑證自動安裝和續約,零維護成本

- 惡意軟體偵測與免費清除保證:如果你的網站在 Kinsta 上被駭,他們的團隊會免費幫你清除惡意程式——這個服務在其他主機商通常要另外收費

- 隔離式容器架構:每個網站運行在獨立的 Linux 容器中,一個網站被入侵不會影響同主機上的其他網站

- Google Cloud 基礎設施:底層使用 Google Cloud Platform,享有 Google 等級的網路安全和硬體冗餘

實際測試過一個情境:一個電商網站在促銷活動期間遭受 DDoS 攻擊,流量瞬間暴增到平時的 50 倍。在 Kinsta 上,Cloudflare 的自動緩解機制在攻擊開始後數秒內就啟動,正常訪客幾乎感受不到任何影響。如果這個網站架在一般共享主機上,大概在攻擊開始的第一分鐘就完全癱瘓了。

(推薦試試 Kinsta 的入門方案,如果你的網站承載重要業務,內建的安全架構能省下大量自行維護的時間和成本。)

Kinsta|Google Cloud 頂級 WordPress 主機

- ☁️ Google Cloud 基礎架構——27 個全球資料中心,亞洲多節點低延遲

- ⚡ 99.99% Uptime SLA——企業級穩定度,DDoS 防護內建

- 🛡️ 免費 SSL + CDN + 每日備份——安全與速度一次到位

- 🔧 MyKinsta 專屬面板——一鍵 Staging、PHP 版本切換、免費網站搬家

✓ 首月免費 · ✓ 30 天退款保證 · ✓ 免費網站搬家

WordPress 安全設定檢查清單:按網站類型客製化

不同類型的網站面對的風險等級不同,安全投資也應該不同。以下是按網站類型的客製化建議。

個人部落格 / 作品集(低風險)

你的網站主要是內容展示,沒有會員系統或交易功能。最低必要設定 5 項:

- 更改預設登入網址

- 啟用雙重驗證

- 安裝 All In One WP Security(免費)

- 設定每月自動備份到 Google Drive

- 確保 SSL 憑證已啟用

推薦外掛組合:All In One WP Security + UpdraftPlus(免費版) 年度安全預算:NT$0(全部使用免費方案)

企業官網 / 品牌網站(中風險)

你的網站代表公司形象,可能有聯絡表單收集客戶資訊。除了基礎 5 項,還需要:

- 安裝 Wordfence 或 Solid Security(免費版即可)

- 設定每週自動備份

- 考慮使用 Cloudflare 免費方案增加 DDoS 基本防護

- 定期檢查使用者權限,移除離職員工帳號

- 如果有購物車功能,參考下方電商建議

推薦外掛組合:Wordfence 免費版 + UpdraftPlus + Cloudflare 年度安全預算:NT$3,000-8,000

電商 / 會員網站(高風險)

你的網站處理金流和個人資料,是駭客的高價值目標。需要完整的安全堆疊:

- Sucuri 雲端 WAF 或使用託管主機(如 Kinsta)的內建防護

- 每日自動備份 + 異地備份

- 惡意軟體每日掃描

- 所有管理員帳號強制啟用 2FA

- 定期安全稽核(每季一次)

- 合規考量:台灣個資法要求妥善保護客戶個人資料,電商網站如果處理信用卡資訊,還需要了解 PCI DSS 的基礎要求

推薦方案:Kinsta 託管主機(內建完整安全架構)+ Wordfence Premium 年度安全預算:NT$10,000 以上,或直接選擇包含安全服務的託管主機方案

結論

WordPress 安全不是一次性的設定,而是持續的維護工作。但好消息是,只要做對幾件關鍵的事,你就能大幅降低被入侵的風險。

回顧本文重點:

- WordPress 本身是安全的,超過 52% 的安全事件來自外掛漏洞,定期更新和移除未使用外掛是最基本也最重要的防護

- 10 個基礎設定在 30 分鐘內就能完成,其中更改登入網址和啟用 2FA 的投資報酬率最高

- 安全外掛選擇取決於你的需求:預算有限選 All In One 或 Wordfence 免費版,需要雲端 WAF 選 Sucuri,怕麻煩選 Solid Security

- 備份是最後防線,遵循 3-2-1 原則,電商網站務必每日備份

- 企業級防護需要多層架構,選擇像 Kinsta 這樣內建完整安全功能的託管主機,是最省心的方案

你的下一步行動:今天就完成本文的 10 個基礎安全設定。如果你經營的是電商或企業網站,認真評估是否該升級到託管主機——長期來看,內建的安全架構比自己堆疊外掛更穩定、更省時。

想現在就為你的 WordPress 網站建立企業級安全防護?前往 Kinsta,他們的所有方案都包含 Cloudflare 整合、免費 SSL、惡意軟體清除保證和每日自動備份——你只需要專注在內容和業務上。

Kinsta|Google Cloud 頂級 WordPress 主機

- ☁️ Google Cloud 基礎架構——27 個全球資料中心,亞洲多節點低延遲

- ⚡ 99.99% Uptime SLA——企業級穩定度,DDoS 防護內建

- 🛡️ 免費 SSL + CDN + 每日備份——安全與速度一次到位

- 🔧 MyKinsta 專屬面板——一鍵 Staging、PHP 版本切換、免費網站搬家

✓ 首月免費 · ✓ 30 天退款保證 · ✓ 免費網站搬家

WordPress 安全常見問題

WordPress 安全嗎?為什麼這麼多網站被駭?

WordPress 核心程式碼經過嚴謹的安全審查,本身是安全的。被駭的主要原因是使用者疏於維護:未更新的外掛和主題佔了超過 60% 的安全事件,弱密碼和錯誤的伺服器設定是另外兩大原因。就像 Windows 作業系統一樣,市佔率高代表攻擊面大,但不代表平台本身不安全。

免費安全外掛夠用嗎?什麼時候需要付費版?

對個人部落格和小型網站來說,Wordfence 或 All In One WP Security 的免費版已經足夠。當你的網站開始處理金流、會員資料,或月流量超過 10 萬次時,建議升級到付費方案或使用託管主機的內建防護。付費版的主要優勢是即時威脅情報更新和專業技術支援。

Wordfence 和 Sucuri 哪個比較好?

兩者架構不同,沒有絕對的好壞。Wordfence 是端點防火牆,適合自架主機且想要細緻控制的站長;Sucuri 是雲端 WAF,適合不想讓惡意流量碰到伺服器的高流量網站。如果你的主機規格有限,Sucuri 的雲端架構對效能影響更小。

換到託管 WordPress 主機能解決安全問題嗎?

託管主機(如 Kinsta)能解決大部分基礎設施層面的安全問題:DDoS 防護、SSL 管理、惡意軟體掃描、自動備份、隔離式容器架構。但你仍然需要做好應用層面的防護:使用強密碼、定期更新外掛、移除未使用的主題。託管主機是「省心」的選擇,不是「完全不用管」的選擇。

網站已經被駭了,我該怎麼辦?

按照本文的 5 步驟 SOP:隔離(啟用維護模式、更改所有密碼)→ 掃描(用安全工具找出惡意檔案)→ 清除(刪除惡意程式碼)→ 還原(從乾淨備份恢復)→ 強化(更新所有軟體、啟用 WAF)。如果你不確定如何操作,Sucuri 的付費方案包含專業清除服務,Kinsta 用戶則可以享受免費的惡意軟體清除保證。

WordPress 安全設定會影響網站速度嗎?

部分安全措施確實會影響速度。端點防火牆(如 Wordfence)在每次請求時都要執行 PHP 層的檢查,會增加伺服器負擔。惡意軟體掃描在執行期間也會消耗 CPU 資源。解決方式:將掃描排程設在流量低峰時段,或改用雲端 WAF(如 Sucuri 或 Cloudflare),讓過濾工作在伺服器外完成。使用託管主機則完全不用擔心這個問題,安全功能已經整合在基礎設施中。